이번 문제 역시 문자열 찾기로 main함수가 있는 부분을 찾았다.

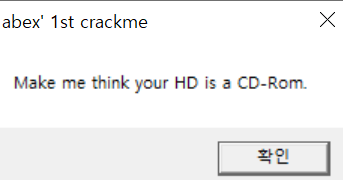

0,1번과 비슷하게 입력을 받고 맞으면 correct 틀리면 wrong을 출력하는 문제이다.

이 부분에서 뭔가를 비교하는 것 같다.

뭔가 비교하는것 같은 부분을 더블 클릭으로 자세히 들어왔다.

cmp부분을보면 [rcx+rax*4]와 edx를 비교하는 것을 볼 수 있다.

lea rcx,qword ptr ds : [7FF641CC3000]부분을 통해 7FF641CC3000에 비교할 값이 저장되있는 것을 알 수 있다.

덤프를 따라가보면 flag로 보이는 것을 찾을 수 있었다.

Comp4re_the_arr4y

'보안 > 리버싱' 카테고리의 다른 글

| [리버싱]패킷 & UPX 문서화 (0) | 2021.09.25 |

|---|---|

| [리버싱]드림핵 rev-basic-3 풀이 (0) | 2021.09.25 |

| [리버싱]어셈블리명령어 정리 (0) | 2021.09.25 |

| [리버싱]crackme 1번문제 풀이 (0) | 2021.09.11 |

| [리버싱] 드림핵 rev-basic-1 풀이 (0) | 2021.09.11 |